Messaging Bridge¶

1. Nombre del Patrón¶

- Nombre oficial: Messaging Bridge

- Categoría: Messaging Channels (Canales de Mensajería)

- Traducción contextual: Puente de Mensajería

2. Resumen Ejecutivo¶

Messaging Bridge es el patrón que conecta dos sistemas de mensajería diferentes, permitiendo que mensajes producidos en uno fluyan automáticamente al otro. Actúa como un consumidor en el sistema origen y como un productor en el sistema destino, trasladando mensajes entre plataformas que no pueden comunicarse directamente porque usan protocolos, APIs o modelos de datos incompatibles.

El problema que resuelve es de interoperabilidad entre infraestructuras de messaging: ¿cómo hacer que un mensaje publicado en un topic de RabbitMQ llegue automáticamente a un topic de Kafka? ¿Cómo migrar de un sistema de mensajería legacy (IBM MQ, TIBCO) a uno moderno (Kafka, Azure Service Bus) sin un big-bang que interrumpa toda la organización? ¿Cómo conectar el messaging de una empresa adquirida con el messaging de la empresa adquirente durante una fusión?

A diferencia del Channel Adapter — que conecta un sistema non-messaging al messaging —, Messaging Bridge conecta dos sistemas de messaging entre sí. Ambos extremos ya hablan messaging, pero hablan protocolos diferentes. El bridge traduce entre ambos, manteniendo la semántica de entrega (at-least-once), transformando formatos si es necesario, y gestionando el estado de progreso para resiliencia.

En el ecosistema moderno, este patrón se materializa en herramientas como Kafka MirrorMaker 2 (Kafka a Kafka entre clusters), Confluent Replicator, Azure Service Bus to Event Hubs migration tools, y bridges custom construidos con frameworks como Apache Camel o Spring Integration.

3. Definición Detallada¶

Propósito¶

Messaging Bridge permite la interoperabilidad entre dos sistemas de mensajería que no tienen conectividad nativa entre sí. Su propósito es crear un canal virtual que atraviesa la frontera entre plataformas, haciendo que los productores en un sistema y los consumidores en el otro puedan comunicarse como si estuvieran en la misma infraestructura.

Lógica Arquitectónica¶

En una organización real, es frecuente que coexistan múltiples sistemas de mensajería:

- Herencia histórica: el equipo A usa RabbitMQ porque lo adoptó hace 5 años; el equipo B usa Kafka porque lo adoptó hace 2 años; el equipo C usa Azure Service Bus porque migró a la nube recientemente.

- Fusiones y adquisiciones: la empresa adquirida usa TIBCO EMS; la empresa adquirente usa Kafka.

- Multi-cloud: un sistema on-premise usa IBM MQ; los servicios en Azure usan Service Bus; los servicios en AWS usan SQS/SNS.

- Migración gradual: la organización está migrando de RabbitMQ a Kafka, pero no puede migrar 200 servicios simultáneamente — necesita un período de coexistencia.

En todos estos escenarios, existen productores en un sistema que necesitan que sus mensajes lleguen a consumidores en el otro sistema. Messaging Bridge resuelve esto insertándose entre ambos:

Principio de Diseño Subyacente¶

El principio es relay con traducción de protocolo: el bridge consume mensajes de un sistema y los re-produce en otro, traduciendo el protocolo, formato y semántica de entrega entre ambos. Es análogo a un intérprete simultáneo que escucha en un idioma y habla en otro, manteniendo el significado aunque las palabras y la gramática sean diferentes.

Problema Estructural que Resuelve¶

Sin Messaging Bridge, las opciones para conectar dos sistemas de mensajería son limitadas y problemáticas:

- Dual-write en el productor: el productor escribe en ambos sistemas. Esto acopla al productor a dos infraestructuras, complica la lógica de retry, y crea problemas de consistencia si un write falla y el otro no.

- Migración big-bang: migrar todos los productores y consumidores simultáneamente de un sistema a otro. Esto es arriesgado, requiere coordinación entre muchos equipos, y tiene un rollback difícil.

- Aceptar la fragmentación: dejar cada sistema aislado y renunciar a la integración entre ellos. Esto crea silos de datos y obliga a duplicar consumidores en ambos sistemas.

Messaging Bridge ofrece una solución limpia: un componente dedicado que gestiona la transferencia de mensajes entre sistemas, permitiendo a productores y consumidores permanecer en su plataforma natural.

Contexto en el que Emerge¶

Messaging Bridge emerge en tres contextos principales:

- Migración gradual: la organización migra de un sistema de mensajería a otro (por ejemplo, RabbitMQ a Kafka) y necesita un período de coexistencia donde los mensajes fluyan entre ambos sistemas.

- Interoperabilidad permanente: dos sistemas de mensajería deben coexistir indefinidamente (por ejemplo, on-premise IBM MQ y cloud Azure Service Bus) y los mensajes deben fluir entre ellos.

- Replicación entre clusters: dos clusters del mismo sistema (por ejemplo, Kafka on-premise y Kafka en AWS) necesitan replicar topics para disaster recovery o geo-distribución.

Por Qué No Es Trivial¶

Un bridge parece simple ("leer de un lado, escribir en el otro"), pero los desafíos reales son significativos:

- Semántica de entrega: ¿cómo garantizar at-least-once cuando los dos sistemas tienen mecanismos de acknowledgment diferentes? El bridge debe coordinar el commit en el sistema origen solo después de la confirmación de producción en el destino.

- Transformación de protocolo: RabbitMQ tiene exchanges, routing keys y bindings; Kafka tiene topics, partitions y keys. ¿Cómo se mapean estos conceptos? ¿Cómo se preserva el routing?

- Mapping de metadata: los headers, propiedades y metadata de un sistema no tienen equivalente directo en el otro. ¿Qué se preserva, qué se transforma, qué se descarta?

- Ordering: si el sistema origen garantiza orden y el destino también, ¿cómo preserva el bridge el orden durante la transferencia? ¿Qué pasa si el bridge tiene múltiples workers para paralelismo?

- Backpressure: si el sistema destino es más lento que el origen, ¿cómo gestiona el bridge la acumulación?

- Exactly-once entre sistemas: es extremadamente difícil lograr exactly-once cuando se cruza la frontera entre dos sistemas de mensajería con transacciones independientes.

Relación con Sistemas Distribuidos y Mensajería¶

Messaging Bridge es un caso específico del problema general de replicación entre sistemas heterogéneos en sistemas distribuidos. Comparte desafíos con la replicación de bases de datos (CDC entre PostgreSQL y MongoDB), la federación de identidad (SAML bridge entre identity providers), y la interoperabilidad de protocolos (protocol gateway entre MQTT y AMQP).

En el contexto de mensajería, el bridge introduce un punto de consistencia eventual: los mensajes en el sistema origen y el sistema destino estarán eventualmente sincronizados, pero con un lag que depende de la velocidad del bridge. Este lag debe monitorearse y dimensionarse según los requisitos del negocio.

4. Problema que Resuelve¶

El Problema Antes del Patrón¶

Sin Messaging Bridge, las organizaciones con múltiples sistemas de mensajería enfrentan una barrera de interoperabilidad que fragmenta su arquitectura event-driven. Los productores en un sistema no pueden comunicarse con los consumidores en el otro sistema, creando silos que impiden la integración empresarial.

Síntomas del Problema¶

- Equipos que mantienen consumidores duplicados en RabbitMQ y Kafka porque el mismo evento se necesita en ambos ecosistemas.

- Productores que implementan dual-write a dos sistemas de messaging, con lógica frágil de coordinación y retry.

- Migraciones de messaging que se posponen indefinidamente porque un "big-bang" es demasiado arriesgado.

- Procesos de negocio que se fragmentan en la frontera entre dos sistemas de mensajería — la primera parte del proceso ejecuta en RabbitMQ, la segunda en Kafka, con un ETL batch intermedio.

- Post-fusión, los sistemas de la empresa adquirida y la adquirente no pueden integrarse porque usan infraestructuras de messaging incompatibles.

Impacto Operativo y Arquitectónico¶

Sin bridge entre sistemas:

- La arquitectura event-driven tiene fronteras artificiales donde los eventos se detienen y deben ser "re-creados" manualmente en el otro sistema.

- Los equipos pierden autonomía: un equipo que quiere consumir un evento de otro equipo no puede hacerlo porque el evento está en un sistema de messaging al que no tiene acceso.

- Las migraciones de plataforma se convierten en proyectos masivos de coordinación entre decenas de equipos, con riesgo de downtime y pérdida de datos.

- El costo operacional de mantener dos ecosistemas desconectados se multiplica: doble monitoreo, doble experticia, doble infraestructura.

Riesgos Si No Se Implementa Correctamente¶

- Pérdida de mensajes en tránsito: si el bridge hace commit en el sistema origen antes de confirmar la producción en el destino, un fallo entre ambas operaciones resulta en mensajes perdidos.

- Duplicados masivos: si el bridge no gestiona correctamente el punto de reanudación tras un restart, puede reprocesar mensajes ya transferidos.

- Pérdida de orden: si el bridge paraleliza la transferencia sin respetar las particiones/routing del origen, el orden de los mensajes puede perderse.

- Latencia creciente: un bridge subdimensionado acumula lag creciente, haciendo que los consumidores en el destino operen con datos cada vez más desactualizados.

- Single point of failure: un bridge centralizado sin HA se convierte en el punto de fallo de toda la comunicación entre sistemas.

Ejemplos Reales¶

- Fusión bancaria: Banco A usa IBM MQ para su core bancario; Banco B (adquirido) usa RabbitMQ. Durante los 18 meses de integración post-fusión, un bridge permite que las transacciones del core de Banco A fluyan a los sistemas de Banco B que aún operan sobre RabbitMQ, y viceversa.

- Migración de RabbitMQ a Kafka: una fintech con 150 microservicios migra de RabbitMQ a Kafka. El bridge permite migrar servicios uno a uno durante 6 meses: los servicios ya migrados producen en Kafka, y el bridge replica los mensajes relevantes a RabbitMQ para los servicios aún no migrados.

- Hybrid cloud: una aseguradora opera su sistema de claims en on-premise con TIBCO EMS y su plataforma digital en Azure con Service Bus. Un bridge conecta ambos para que los claims creados digitalmente fluyan al sistema on-premise y los estados del claim fluyan al portal digital.

5. Contexto de Aplicación¶

Cuándo Usarlo¶

- Cuando dos sistemas de mensajería diferentes deben intercambiar mensajes y no tienen conectividad nativa.

- Durante una migración gradual de un sistema de mensajería a otro (período de coexistencia).

- Cuando una fusión o adquisición requiere integrar las infraestructuras de messaging de dos organizaciones.

- Cuando se necesita replicar mensajes entre un entorno on-premise y uno cloud (hybrid cloud).

- Cuando se necesita replicar topics entre clusters Kafka para geo-distribución o disaster recovery.

Cuándo No Usarlo¶

- Cuando los productores y consumidores pueden migrar simultáneamente a un único sistema de mensajería (migración big-bang viable).

- Cuando la integración entre sistemas se resuelve mejor con un Channel Adapter (uno de los sistemas no es messaging).

- Cuando el volumen de mensajes a transferir es mínimo y un proceso batch periódico es suficiente.

- Cuando la coexistencia de dos sistemas es permanente y extensa — en este caso, puede ser mejor estandarizar en un sistema y migrar, en lugar de mantener un bridge indefinidamente.

Precondiciones¶

- Ambos sistemas de mensajería están operativos y accesibles desde la ubicación donde se despliega el bridge.

- Los canales (topics/queues) están definidos en ambos sistemas.

- Existe un mapeo definido entre los canales del sistema origen y los canales del sistema destino.

- El bridge tiene credenciales y permisos de consumo en el sistema origen y producción en el sistema destino.

Restricciones¶

- El bridge introduce latencia adicional: el tiempo de consumo del origen + tiempo de transformación + tiempo de producción en el destino.

- El throughput del bridge puede ser limitante si es inferior al throughput de producción en el origen.

- El bridge es un componente adicional que requiere despliegue, monitoreo y mantenimiento.

- La semántica de entrega del bridge está limitada por el menor denominador común de ambos sistemas.

Dependencias¶

- Conectividad de red entre el bridge y ambos sistemas de mensajería (puede requerir VPN, peering, firewall rules).

- Librerías cliente de ambos sistemas de mensajería (Kafka client + RabbitMQ client, por ejemplo).

- Almacenamiento de estado para el offset/checkpoint del bridge.

Supuestos Arquitectónicos¶

- El bridge es un componente temporal (durante migración) o de infraestructura permanente (en hybrid cloud).

- Ambos extremos gestionan sus propios brokers independientemente — el bridge no requiere coordinación administrativa entre los dos sistemas.

- Los consumidores en el destino son idempotentes, dado que at-least-once delivery puede producir duplicados durante fallos del bridge.

Tipo de Sistemas Donde Aparece con Más Frecuencia¶

- Migraciones de plataforma de messaging (MQ → Kafka, RabbitMQ → Kafka).

- Integraciones hybrid cloud (on-premise MQ ↔ cloud Service Bus).

- Fusiones y adquisiciones corporativas.

- Replicación geo-distribuida entre clusters del mismo sistema (Kafka ↔ Kafka).

- Integraciones entre subdivisiones de una corporación con estándares de messaging diferentes.

6. Fuerzas Arquitectónicas¶

Transparencia vs. Complejidad¶

El bridge es transparente para productores y consumidores: cada uno opera en su propio sistema sin saber que existe un bridge. Pero esta transparencia tiene un costo de complejidad en el bridge mismo, que debe manejar dos protocolos, dos semánticas de entrega, y la coordinación entre ambos.

Latencia vs. Consistencia¶

Un bridge que confirma en el origen antes de producir en el destino (fire-and-forget hacia el destino) tiene menor latencia pero puede perder mensajes. Un bridge que espera confirmación del destino antes de confirmar en el origen (at-least-once cross-system) tiene mayor latencia pero no pierde mensajes. La elección depende de la criticidad de los mensajes.

Throughput vs. Orden¶

Un bridge con múltiples workers paralelos maximiza throughput pero puede desordenar mensajes que estaban ordenados en el origen. Un bridge single-threaded preserva orden pero limita throughput. El compromiso habitual es paralelizar por partición/routing key, preservando orden dentro de cada partición.

Temporalidad vs. Permanencia¶

Un bridge para migración es temporal: existe durante 6-18 meses mientras se migran los servicios, y luego se retira. Un bridge para hybrid cloud o interoperabilidad corporativa puede ser permanente. El diseño debe considerar esta temporalidad: un bridge temporal puede tolerar más limitaciones; uno permanente requiere robustez operacional completa.

Acoplamiento vs. Independencia¶

El bridge crea una dependencia entre dos sistemas que de otro modo serían independientes. Si el bridge falla, los consumidores en el destino dejan de recibir mensajes del origen. La gestión de esta dependencia (HA, monitoreo, alerting) es crítica.

Fidelidad vs. Practicidad¶

Transferir mensajes con total fidelidad (preservar todos los headers, metadata, timestamps, routing information) entre dos sistemas con modelos diferentes es difícil y a veces imposible. Ser pragmático y transferir solo la información necesaria simplifica el bridge pero puede perder contexto útil.

7. Estructura Conceptual del Patrón¶

Actores o Componentes Involucrados¶

- Sistema de Mensajería Origen: el broker desde donde el bridge consume mensajes (por ejemplo, RabbitMQ).

- Sistema de Mensajería Destino: el broker donde el bridge produce mensajes (por ejemplo, Kafka).

- Bridge Consumer: el componente del bridge que consume del sistema origen.

- Bridge Transformer (opcional): el componente que transforma formato y metadata entre sistemas.

- Bridge Producer: el componente del bridge que produce en el sistema destino.

- State Store: almacenamiento del checkpoint/offset del bridge para resiliencia.

Flujo Lógico¶

flowchart TD

A[(Sistema Origen)] --> B[Bridge Consumer: Consume mensaje/batch]

B --> C[Bridge Transformer: Mapea headers y serialización]

C --> D[Bridge Producer: Produce en Sistema Destino]

D --> E[Sistema Destino: Confirma recepción - ACK]

E --> F[Bridge Consumer: Confirma en origen - ACK]

F --> G[(State Store: Actualiza checkpoint)]

G -->|Repite ciclo| AResponsabilidades¶

| Componente | Responsabilidad |

|---|---|

| Bridge Consumer | Consumir del origen, gestionar offsets, manejar reconexión |

| Bridge Transformer | Mapear formato, headers, routing entre sistemas |

| Bridge Producer | Producir en destino, manejar acks, gestionar retry |

| State Store | Persistir checkpoint para recovery tras fallos |

Interacciones¶

- Sistema Origen → Bridge: el bridge consume mensajes como un consumidor normal del sistema origen.

- Bridge → Sistema Destino: el bridge produce mensajes como un productor normal del sistema destino.

- Bridge → State Store: el bridge persiste su progreso para poder reanudar tras un restart.

Contratos Implícitos¶

- Mapeo de canales: existe un mapeo definido entre canales del origen y canales del destino (por ejemplo, exchange

ordersen RabbitMQ → topicorders.eventsen Kafka). - Semántica de entrega: at-least-once. El bridge puede producir duplicados en el destino; los consumidores deben ser idempotentes.

- Latencia: existe un lag entre la producción en el origen y la disponibilidad en el destino. Este lag debe monitorearse.

Decisiones de Diseño Clave¶

- Dirección del bridge: unidireccional (origen → destino) o bidireccional (origen ↔ destino). Bidireccional requiere loop prevention.

- Granularidad: un bridge por canal/topic vs. un bridge que gestiona múltiples canales. Un bridge por canal ofrece aislamiento; uno multi-canal simplifica la operación.

- Transformación: pass-through (mensaje sin modificar) vs. transformación activa (formato, headers, routing).

- Paralelismo: número de workers/threads para maximizar throughput sin perder orden.

- Batching: transferir mensajes uno a uno vs. en lotes para eficiencia de red.

8. Ejemplo Arquitectónico Detallado¶

Dominio: Fusión Empresarial — Bridging RabbitMQ y Kafka¶

Contexto del Negocio¶

Una corporación del sector asegurador adquiere una compañía de seguros digital. La corporación adquirente opera su infraestructura de messaging sobre Apache Kafka (200 topics, 80 microservicios, 500M mensajes/día). La empresa adquirida opera sobre RabbitMQ (120 queues, 45 microservicios, 50M mensajes/día).

La integración post-fusión requiere que ciertos procesos de negocio operen entre ambas organizaciones:

- Las pólizas creadas en el sistema digital (RabbitMQ) deben ser visibles para el sistema de reaseguro de la corporación (Kafka).

- Los claims procesados por el sistema central de la corporación (Kafka) deben actualizar el portal del cliente de la empresa digital (RabbitMQ).

- Los datos de pricing de la corporación (Kafka) deben alimentar el motor de cotización de la empresa digital (RabbitMQ).

La migración completa de RabbitMQ a Kafka está planificada para 18 meses. Durante ese período, ambos sistemas deben coexistir con flujo bidireccional de mensajes.

Sistemas Involucrados¶

- Kafka Cluster (Corporación): 6 brokers, 200 topics, 80 servicios.

- RabbitMQ Cluster (Empresa Digital): 5 nodos, 120 queues, 45 servicios.

- Messaging Bridge: componente que conecta ambos sistemas.

- Bridge Configuration Store: almacena la configuración de routing (qué topics de Kafka mapean a qué exchanges de RabbitMQ y viceversa).

- Bridge Monitoring: observabilidad del bridge (lag, throughput, errores).

Restricciones Técnicas¶

- Ambos clusters están en data centers diferentes conectados por VPN dedicada (latencia ~5ms, bandwidth 1Gbps).

- Los mensajes en Kafka usan Avro con Schema Registry; los mensajes en RabbitMQ usan JSON.

- El orden de las pólizas debe preservarse (procesamiento secuencial por

policy_id). - Zero message loss para pólizas y claims (datos regulados). Pérdida aceptable para datos de pricing (se refrescan periódicamente).

- Throughput del bridge: ~2,000 mensajes/segundo pico (agregado de ambas direcciones).

Diseño del Messaging Bridge¶

Componentes:

| Componente | Función |

|---|---|

| Kafka Consumer Module | Consume de topics Kafka seleccionados |

| RabbitMQ Consumer Module | Consume de exchanges/queues RabbitMQ seleccionados |

| Format Converter | Convierte Avro ↔ JSON con mapping de campos |

| Kafka Producer Module | Produce a topics Kafka |

| RabbitMQ Producer Module | Produce a exchanges RabbitMQ |

| Offset Manager | Gestiona checkpoints para ambas direcciones |

| Route Configuration | Define los mapeos entre canales Kafka y RabbitMQ |

Mapeo de Canales:

| Dirección | Origen | Destino | Criticidad |

|---|---|---|---|

| RabbitMQ → Kafka | exchange: policies.created | topic: digital.policies.created | Alta |

| RabbitMQ → Kafka | exchange: policies.renewed | topic: digital.policies.renewed | Alta |

| Kafka → RabbitMQ | topic: claims.status.updated | exchange: corp.claims.status | Alta |

| Kafka → RabbitMQ | topic: pricing.rates.published | exchange: corp.pricing.rates | Media |

Decisiones Arquitectónicas¶

-

Bridge bidireccional con loop prevention: el bridge opera en ambas direcciones. Para evitar loops (un mensaje transferido de Kafka a RabbitMQ que luego se transfiere de vuelta a Kafka), cada mensaje transferido se marca con un header

x-bridge-source. El bridge ignora mensajes que ya tienen este header. -

Conversión Avro ↔ JSON: los mensajes de Kafka (Avro) se convierten a JSON para RabbitMQ, y viceversa. El Schema Registry del lado Kafka se usa para deserializar/serializar Avro. El mapping de campos se configura declarativamente.

-

Orden por partition key / routing key: para preservar el orden de pólizas, el bridge consume de una partición Kafka a la vez (o usa el routing key de RabbitMQ como partition key de Kafka), asegurando que los mensajes de una misma póliza mantienen su secuencia.

-

At-least-once con commit tardío: el bridge produce en el sistema destino, espera el ack, y solo entonces confirma (commit) en el sistema origen. Si el bridge falla entre la producción y el commit, el mensaje se transferirá de nuevo (duplicado), lo cual los consumidores manejan por idempotencia.

Riesgos y Mitigaciones¶

| Riesgo | Mitigación |

|---|---|

| Bridge falla → flujo interrumpido | Deploy HA con 2 instancias active-passive + failover automático |

| Mensajes duplicados por retry | Consumidores idempotentes en ambos lados |

| Latencia excesiva del bridge | Monitoreo de lag <5s, alertas si excede umbral |

| Loop de mensajes (bidireccional) | Header x-bridge-source + filtrado en el bridge |

| Incompatibilidad de schema evolution | Versioning de la configuración de mapping + tests de conversión |

| VPN inestable entre data centers | Retry con backoff + buffer temporal en memoria |

9. Desarrollo Paso a Paso del Ejemplo¶

Paso 1: Creación de Póliza en el Sistema Digital¶

Un cliente crea una póliza de seguro de auto en el portal digital (sistema de la empresa adquirida). El servicio de pólizas publica un mensaje en RabbitMQ:

{

"policy_id": "POL-DIG-2026-00384721",

"customer_id": "CUST-DIG-9847261",

"product": "auto_comprehensive",

"effective_date": "2026-05-01",

"premium_annual_eur": 842.50,

"vehicle": {

"make": "Toyota", "model": "Corolla", "year": 2024,

"plate": "1234-ABC", "vin": "JTDKN3DU5A0123456"

},

"created_at": "2026-04-07T10:15:32.847Z"

}

El mensaje se publica en el exchange policies.created con routing key auto y delivery_mode=2 (persistent).

Paso 2: Consumo por el Bridge (RabbitMQ Side)¶

El RabbitMQ Consumer Module del bridge:

- Consume el mensaje de la queue

bridge.policies.created(bound al exchangepolicies.createdcon binding key#). - Deserializa el JSON payload.

- Extrae el

policy_idcomo clave de particionamiento para Kafka. - No confirma (no-ack) el mensaje todavía.

Paso 3: Transformación de Formato¶

El Format Converter:

- Mapea los campos del JSON de RabbitMQ al schema Avro de Kafka

digital.policy.created.v1: policy_id→policy_id(directo)customer_id→customer_id(directo)premium_annual_eur→premium_annual_cents: 84250(conversión a céntimos)vehicle.plate→vehicle.license_plate(renombrado)-

Añade

source: "digital_platform"ybridge_transferred_at: "2026-04-07T10:15:33.012Z" -

Valida el mensaje Avro contra el Schema Registry de Kafka.

Paso 4: Producción en Kafka¶

El Kafka Producer Module:

- Serializa el mensaje en Avro.

- Produce al topic

digital.policies.createdcon partition keyPOL-DIG-2026-00384721yacks=all. - Espera el acknowledgment del broker Kafka.

- El broker confirma: el mensaje está persistido en Kafka con offset 847291.

Paso 5: Commit en RabbitMQ¶

Solo después de recibir el ack de Kafka, el bridge:

- Envía acknowledgment (basic_ack) al broker RabbitMQ para el mensaje original.

- RabbitMQ elimina el mensaje de la queue.

- El bridge actualiza su checkpoint con el delivery_tag de RabbitMQ y el offset de Kafka.

Si el bridge hubiera fallado entre el paso 4 y el paso 5, en el próximo restart: - RabbitMQ re-entrega el mensaje (no fue acked). - El bridge lo produce de nuevo en Kafka (duplicado). - El consumidor de Kafka deduplica por policy_id + created_at.

Paso 6: Consumo por el Sistema de Reaseguro¶

El sistema de reaseguro de la corporación (consumer group: cg-reinsurance) consume del topic digital.policies.created en Kafka:

- Lee la póliza del seguro de auto.

- Evalúa si la póliza requiere reaseguro (sí, porque premium > €500).

- Calcula la cesión al reasegurador.

- Registra la cesión en su base de datos.

- Confirma el offset.

El sistema de reaseguro no sabe ni necesita saber que la póliza vino de RabbitMQ. Para este consumidor, es un mensaje más en un topic de Kafka.

Paso 7: Dirección Inversa — Claim Status Update¶

El sistema de claims de la corporación publica un update de status en Kafka:

{

"claim_id": "CLM-CORP-2026-00192847",

"policy_id": "POL-DIG-2026-00384721",

"status": "approved",

"approved_amount_cents": 285000,

"updated_at": "2026-04-07T14:32:15.123Z"

}

El bridge consume de Kafka, convierte de Avro a JSON, y publica en el exchange corp.claims.status de RabbitMQ. El portal digital del cliente consume este mensaje y muestra "Reclamación aprobada — €2,850.00" al asegurado.

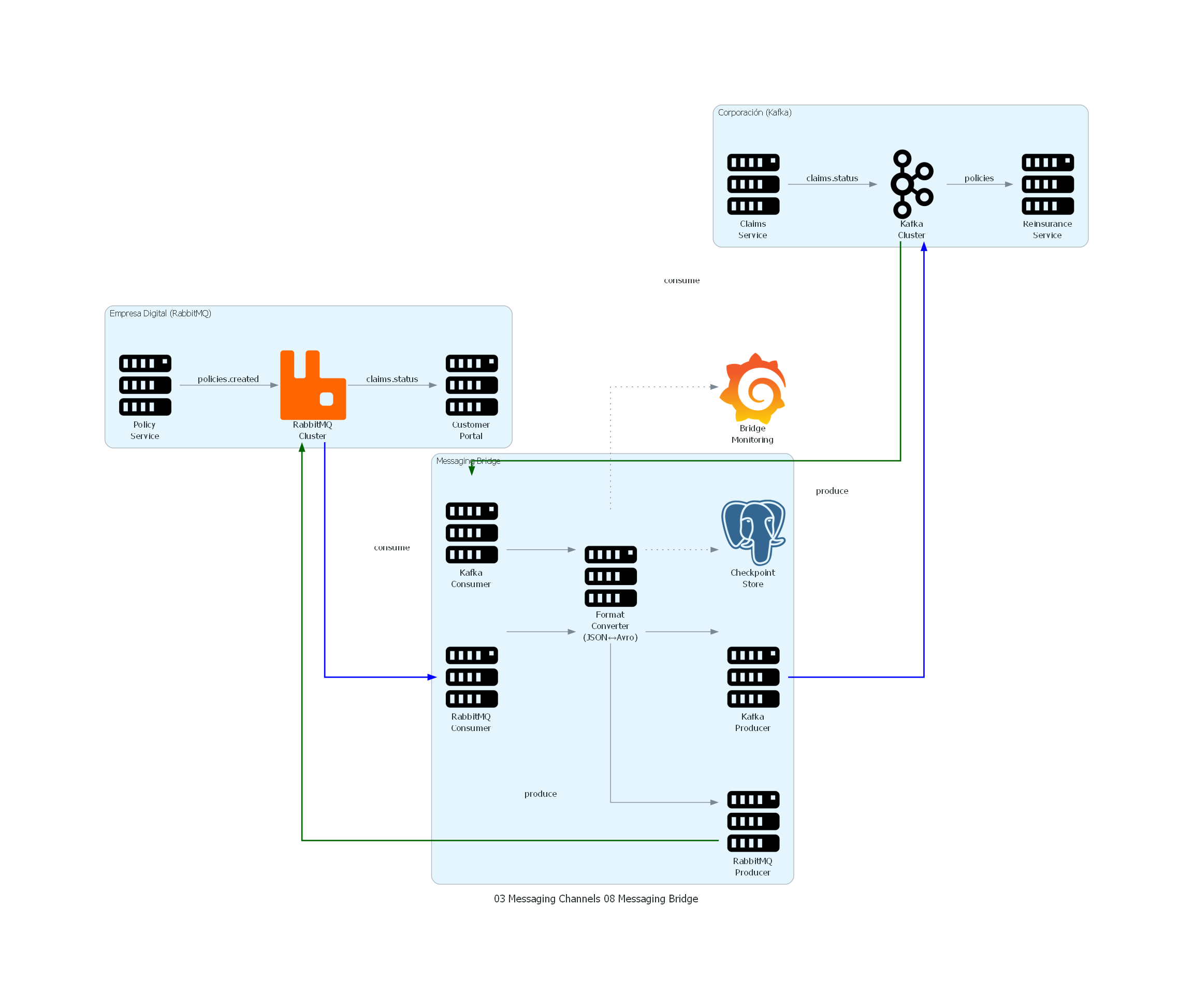

10. Diagrama Técnico del Patrón¶

Código Python con diagrams¶

Ver / Copiar código de los diagramas

from diagrams import Diagram, Cluster, Edge

from diagrams.onprem.queue import Kafka, RabbitMQ

from diagrams.onprem.compute import Server

from diagrams.onprem.database import PostgreSQL

from diagrams.onprem.monitoring import Grafana

from diagrams.onprem.network import Nginx

with Diagram("Messaging Bridge - Insurance Merger", show=False, direction="LR"):

with Cluster("Empresa Digital (RabbitMQ)"):

rmq_cluster = RabbitMQ("RabbitMQ\nCluster")

digital_policies = Server("Policy\nService")

digital_portal = Server("Customer\nPortal")

digital_policies >> Edge(label="policies.created") >> rmq_cluster

rmq_cluster >> Edge(label="claims.status") >> digital_portal

with Cluster("Messaging Bridge"):

rmq_consumer = Server("RabbitMQ\nConsumer")

converter = Server("Format\nConverter\n(JSON↔Avro)")

kafka_producer = Server("Kafka\nProducer")

kafka_consumer = Server("Kafka\nConsumer")

rmq_producer = Server("RabbitMQ\nProducer")

state_store = PostgreSQL("Checkpoint\nStore")

with Cluster("Corporación (Kafka)"):

kafka_cluster = Kafka("Kafka\nCluster")

reinsurance = Server("Reinsurance\nService")

claims = Server("Claims\nService")

kafka_cluster >> Edge(label="policies") >> reinsurance

claims >> Edge(label="claims.status") >> kafka_cluster

monitoring = Grafana("Bridge\nMonitoring")

# RabbitMQ → Kafka direction

rmq_cluster >> Edge(color="blue", style="bold", label="consume") >> rmq_consumer

rmq_consumer >> converter

converter >> kafka_producer

kafka_producer >> Edge(color="blue", style="bold", label="produce") >> kafka_cluster

# Kafka → RabbitMQ direction

kafka_cluster >> Edge(color="darkgreen", style="bold", label="consume") >> kafka_consumer

kafka_consumer >> converter

converter >> rmq_producer

rmq_producer >> Edge(color="darkgreen", style="bold", label="produce") >> rmq_cluster

# State and monitoring

converter >> Edge(style="dotted") >> state_store

converter >> Edge(style="dotted") >> monitoring

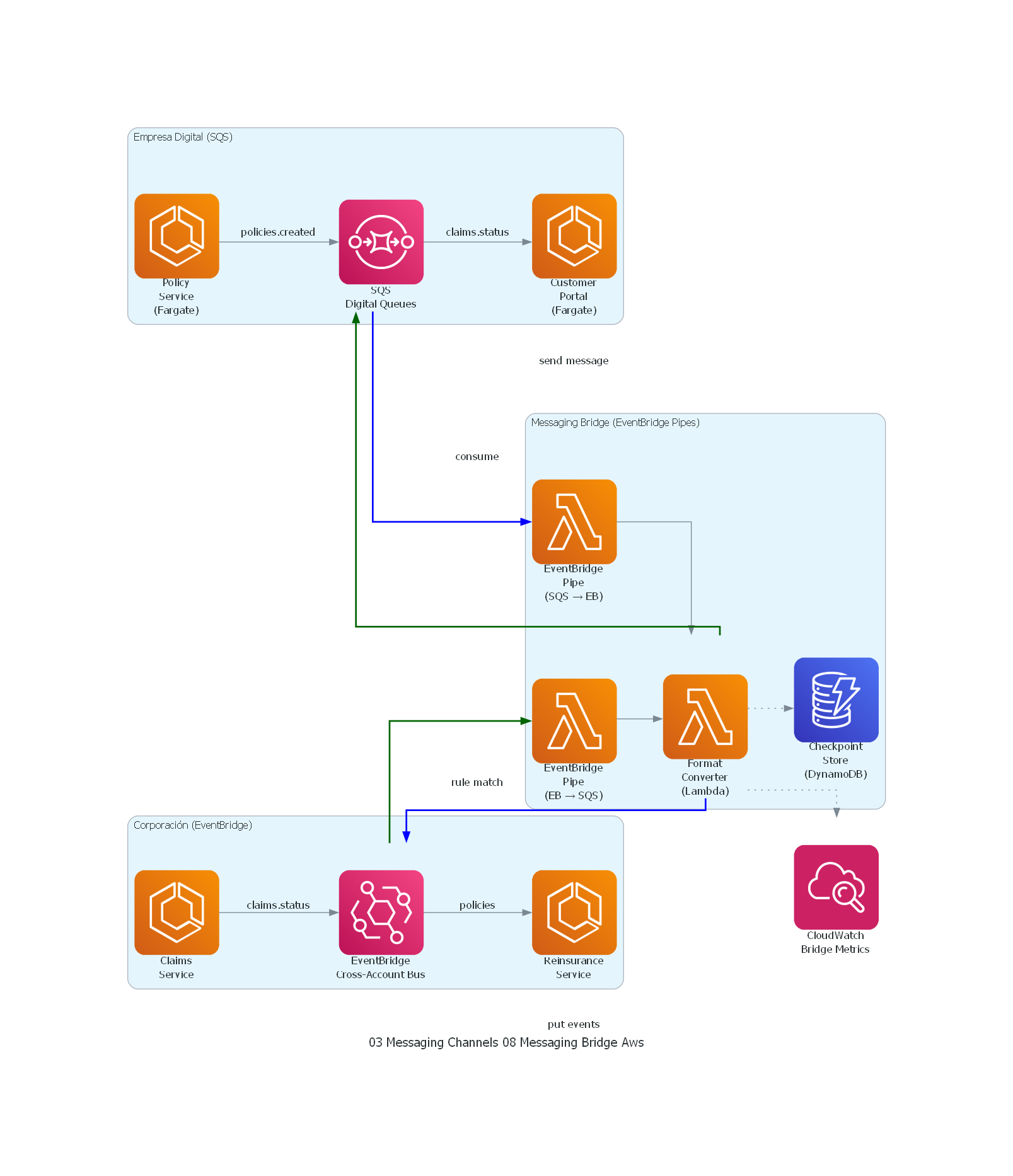

from diagrams import Diagram, Cluster, Edge

from diagrams.aws.compute import ECS, Lambda

from diagrams.aws.database import Dynamodb

from diagrams.aws.integration import Eventbridge, SQS

from diagrams.aws.management import Cloudwatch

with Diagram("Messaging Bridge - Insurance Merger (AWS)", show=False, direction="LR"):

with Cluster("Empresa Digital (SQS)"):

sqs_digital = SQS("SQS\nDigital Queues")

digital_policies = ECS("Policy\nService\n(Fargate)")

digital_portal = ECS("Customer\nPortal\n(Fargate)")

digital_policies >> Edge(label="policies.created") >> sqs_digital

sqs_digital >> Edge(label="claims.status") >> digital_portal

with Cluster("Messaging Bridge (EventBridge Pipes)"):

pipe_sqs_to_eb = Lambda("EventBridge\nPipe\n(SQS → EB)")

converter = Lambda("Format\nConverter\n(Lambda)")

pipe_eb_to_sqs = Lambda("EventBridge\nPipe\n(EB → SQS)")

state_store = Dynamodb("Checkpoint\nStore\n(DynamoDB)")

with Cluster("Corporación (EventBridge)"):

event_bus = Eventbridge("EventBridge\nCross-Account Bus")

reinsurance = ECS("Reinsurance\nService")

claims = ECS("Claims\nService")

event_bus >> Edge(label="policies") >> reinsurance

claims >> Edge(label="claims.status") >> event_bus

monitoring = Cloudwatch("CloudWatch\nBridge Metrics")

# SQS → EventBridge direction

sqs_digital >> Edge(color="blue", style="bold", label="consume") >> pipe_sqs_to_eb

pipe_sqs_to_eb >> converter

converter >> Edge(color="blue", style="bold", label="put events") >> event_bus

# EventBridge → SQS direction

event_bus >> Edge(color="darkgreen", style="bold", label="rule match") >> pipe_eb_to_sqs

pipe_eb_to_sqs >> converter

converter >> Edge(color="darkgreen", style="bold", label="send message") >> sqs_digital

# State and monitoring

converter >> Edge(style="dotted") >> state_store

converter >> Edge(style="dotted") >> monitoring

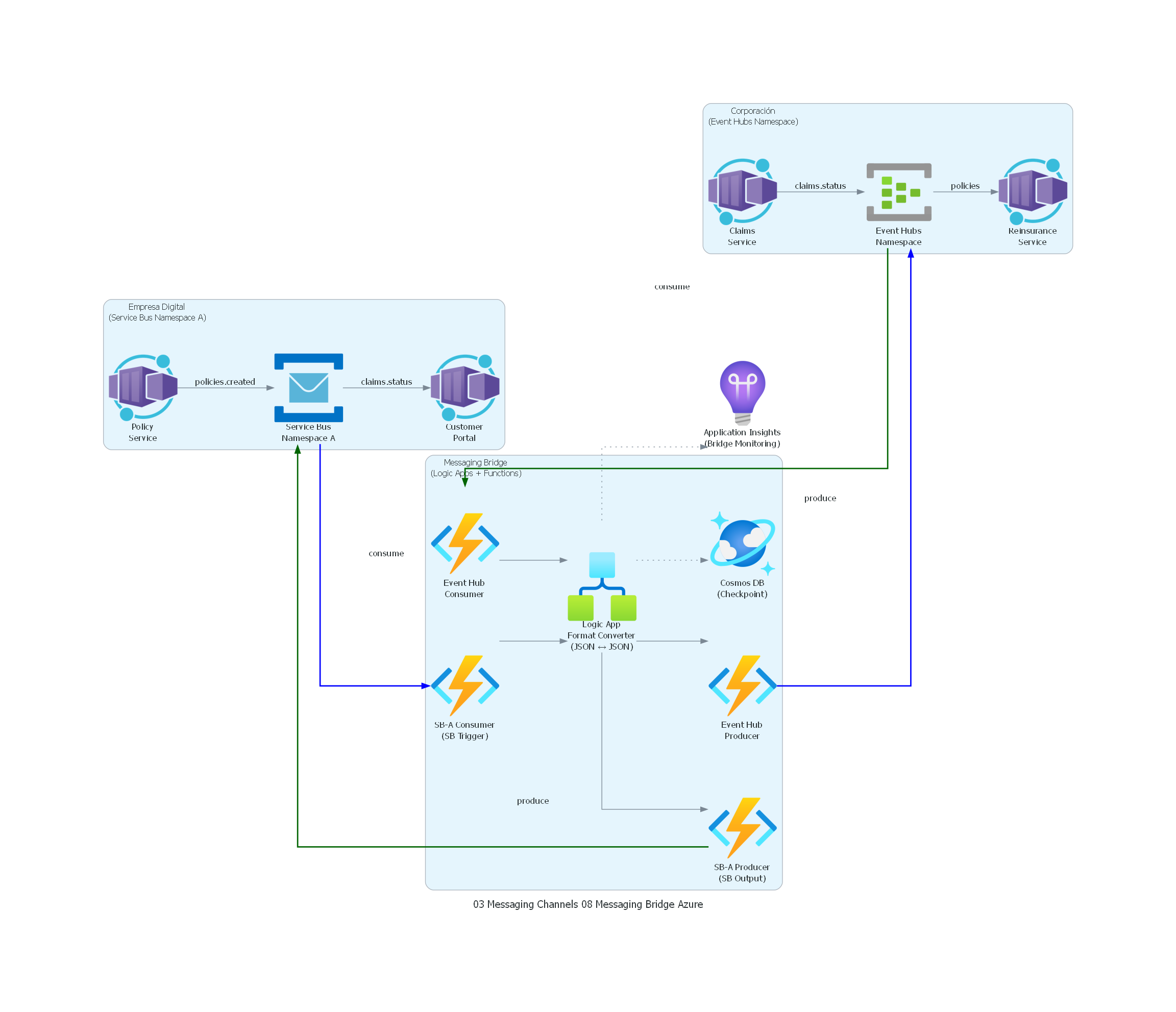

from diagrams import Diagram, Cluster, Edge

from diagrams.azure.compute import FunctionApps, ContainerApps

from diagrams.azure.database import CosmosDb

from diagrams.azure.devops import ApplicationInsights

from diagrams.azure.integration import ServiceBus, LogicApps

from diagrams.azure.analytics import EventHubs

with Diagram("Messaging Bridge - Insurance Merger (Azure)", show=False, direction="LR"):

with Cluster("Empresa Digital\n(Service Bus Namespace A)"):

sb_digital = ServiceBus("Service Bus\nNamespace A")

digital_policies = ContainerApps("Policy\nService")

digital_portal = ContainerApps("Customer\nPortal")

digital_policies >> Edge(label="policies.created") >> sb_digital

sb_digital >> Edge(label="claims.status") >> digital_portal

with Cluster("Messaging Bridge\n(Logic Apps + Functions)"):

sb_consumer = FunctionApps("SB-A Consumer\n(SB Trigger)")

converter = LogicApps("Logic App\nFormat Converter\n(JSON ↔ JSON)")

eh_producer = FunctionApps("Event Hub\nProducer")

eh_consumer = FunctionApps("Event Hub\nConsumer")

sb_producer = FunctionApps("SB-A Producer\n(SB Output)")

state_store = CosmosDb("Cosmos DB\n(Checkpoint)")

with Cluster("Corporación\n(Event Hubs Namespace)"):

eh_cluster = EventHubs("Event Hubs\nNamespace")

reinsurance = ContainerApps("Reinsurance\nService")

claims = ContainerApps("Claims\nService")

eh_cluster >> Edge(label="policies") >> reinsurance

claims >> Edge(label="claims.status") >> eh_cluster

monitoring = ApplicationInsights("Application Insights\n(Bridge Monitoring)")

# Service Bus → Event Hubs direction

sb_digital >> Edge(color="blue", style="bold", label="consume") >> sb_consumer

sb_consumer >> converter

converter >> eh_producer

eh_producer >> Edge(color="blue", style="bold", label="produce") >> eh_cluster

# Event Hubs → Service Bus direction

eh_cluster >> Edge(color="darkgreen", style="bold", label="consume") >> eh_consumer

eh_consumer >> converter

converter >> sb_producer

sb_producer >> Edge(color="darkgreen", style="bold", label="produce") >> sb_digital

# State and monitoring

converter >> Edge(style="dotted") >> state_store

converter >> Edge(style="dotted") >> monitoring

Explicación del Diagrama¶

El diagrama muestra el Messaging Bridge bidireccional entre los sistemas de la empresa digital (RabbitMQ) y la corporación (Kafka):

- Dirección RabbitMQ → Kafka (azul): el Policy Service publica pólizas en RabbitMQ. El bridge consume de RabbitMQ, convierte JSON a Avro, y produce en Kafka. El Reinsurance Service consume de Kafka.

- Dirección Kafka → RabbitMQ (verde): el Claims Service publica status updates en Kafka. El bridge consume de Kafka, convierte Avro a JSON, y produce en RabbitMQ. El Customer Portal consume de RabbitMQ.

- El Format Converter es compartido por ambas direcciones y maneja la conversión bidireccional JSON ↔ Avro.

- El Checkpoint Store persiste el progreso del bridge en ambas direcciones para resiliencia.

- Grafana monitorea lag, throughput y errores del bridge.

Correspondencia Patrón ↔ Diagrama¶

| Concepto del Patrón | Componente del Diagrama |

|---|---|

| Sistema Messaging Origen | RabbitMQ Cluster (para dirección RMQ→Kafka) / Kafka Cluster (para dirección Kafka→RMQ) |

| Sistema Messaging Destino | Kafka Cluster (para dirección RMQ→Kafka) / RabbitMQ Cluster (para dirección Kafka→RMQ) |

| Bridge Consumer | RabbitMQ Consumer / Kafka Consumer |

| Bridge Transformer | Format Converter (JSON↔Avro) |

| Bridge Producer | Kafka Producer / RabbitMQ Producer |

| State Store | Checkpoint Store (PostgreSQL) |

11. Beneficios¶

Impacto Técnico¶

- Coexistencia sin dual-write: los productores producen en su sistema nativo; el bridge se encarga de la replicación. No hay dual-write ni coordinación compleja en el productor.

- Migración incremental: los servicios pueden migrar de RabbitMQ a Kafka uno a uno durante 18 meses. A medida que un servicio migra, deja de necesitar el bridge para ese flujo específico.

- Transparencia para consumidores: los consumidores en Kafka no saben que los mensajes originaron en RabbitMQ. Consumen de un topic Kafka estándar con schema Avro validado.

- Aislamiento de fallos: un fallo en RabbitMQ no afecta al cluster Kafka ni a sus consumidores nativos. Solo los mensajes que llegan vía bridge se ven afectados.

Impacto Organizacional¶

- Integración post-fusión acelerada: en lugar de esperar 18 meses a que toda la migración complete, los procesos de negocio inter-compañía pueden operar desde el día 1 gracias al bridge.

- Autonomía de equipos preservada: los equipos de la empresa digital siguen usando RabbitMQ (su herramienta conocida) mientras se preparan para la migración. No se les fuerza un cambio inmediato.

- Reducción del riesgo de migración: si un servicio migrado a Kafka tiene problemas, el bridge permite que los consumidores en RabbitMQ sigan operando como fallback.

Impacto Operacional¶

- Un solo punto de monitoreo: el bridge centraliza la observabilidad del flujo inter-sistema. En lugar de monitorear múltiples integraciones ad-hoc, se monitorea un componente con métricas estándar.

- Rollback simple: si la migración de un servicio a Kafka falla, basta con reconectar el consumidor a RabbitMQ y el bridge sigue operando.

Beneficios de Mantenibilidad y Evolución¶

- Eliminación progresiva: a medida que los servicios migran a Kafka, los flujos del bridge se retiran uno a uno. Cuando todos los servicios han migrado, el bridge se retira completamente.

- Configuración declarativa: los mapeos entre canales se configuran sin código, permitiendo añadir nuevos flujos o retirar flujos obsoletos sin redespliegue.

12. Desventajas y Riesgos¶

Complejidad Añadida¶

- Componente cross-platform: el bridge debe mantener clientes de dos sistemas de mensajería diferentes, cada uno con sus particularidades de configuración, reconexión y error handling.

- Transformación bidireccional: la conversión Avro ↔ JSON con mapping de campos es una fuente continua de bugs cuando los schemas evolucionan.

- Coordinación de acks entre sistemas: gestionar el commit tardío (ack en origen después de ack en destino) requiere lógica cuidadosa y testing exhaustivo.

Riesgos de Mal Uso¶

- Bridge permanente: lo que debía ser un bridge temporal de 18 meses durante la migración se convierte en un componente permanente porque la migración nunca se completa. El bridge acumula deuda técnica y se convierte en un punto de fragilidad.

- Bridge como excusa para no migrar: la existencia del bridge reduce la urgencia de migrar, y los equipos posponen indefinidamente la migración porque "el bridge funciona".

- Bridge sin monitoreo: un bridge sin métricas de lag y throughput puede acumular retraso sin que nadie lo note, resultando en consumidores que operan con datos horas desactualizados.

Sobreingeniería¶

- Bridge bidireccional cuando solo se necesita unidireccional: implementar loop prevention y routing bidireccional cuando los flujos son exclusivamente en una dirección.

- Bridge custom cuando existe herramienta estándar: implementar un bridge Kafka-to-Kafka custom cuando MirrorMaker 2 cubre el caso de uso.

- Transformación excesiva en el bridge: el bridge debe trasladar mensajes, no transformarlos extensamente. Transformaciones complejas deben delegarse a servicios downstream.

Costos de Operación¶

- Infraestructura del bridge: compute para los workers, storage para checkpoints, networking entre data centers.

- Latencia adicional: el bridge añade ~10-50ms de latencia a cada mensaje transferido, dependiendo de la distancia de red y la carga.

- Gestión de dos ecosistemas: mientras el bridge existe, ambos sistemas de messaging deben mantenerse operativos, monitoreados y actualizados.

- Expertise dual: el equipo de plataforma debe tener expertise en ambos sistemas de messaging.

Anti-Patterns Relacionados¶

- Permanent Bridge: un bridge que debía ser temporal y se vuelve permanente, creando una dependencia indefinida de dos infraestructuras de messaging.

- Bridge without Backpressure: un bridge que consume del origen sin control, acumulando mensajes en memoria cuando el destino es lento, hasta que se queda sin memoria y pierde mensajes.

13. Relación con Otros Patrones¶

Patrones Complementarios¶

- Channel Adapter (este capítulo): Channel Adapter conecta un sistema non-messaging al messaging; Messaging Bridge conecta dos sistemas de messaging entre sí. Son complementarios cuando hay que integrar un sistema legacy (via adapter) y además conectar el messaging resultante con otro messaging system (via bridge).

- Guaranteed Delivery (este capítulo): el bridge debe implementar Guaranteed Delivery en su cadena interna (ack del destino antes de commit en el origen).

- Message Translator (Capítulo 5): la transformación de formato que realiza el bridge es una instancia de Message Translator.

- Message Bus (este capítulo): un Message Bus puede usar bridges para conectar segmentos de bus en diferentes plataformas.

Patrones que Suelen Aparecer Antes o Después¶

- Antes: la decisión de coexistencia de dos sistemas de messaging (por migración, fusión o hybrid cloud) precede al diseño del bridge.

- Después: los consumidores en el sistema destino aplican patrones estándar (Content-Based Router, Competing Consumers, etc.) sobre los mensajes recibidos vía bridge.

Combinaciones Comunes¶

- Messaging Bridge + Dead Letter Channel: mensajes que no pueden transferirse (error de formato, destino no disponible) se envían a un dead letter channel en el sistema origen para diagnóstico.

- Messaging Bridge + Content-Based Router: el bridge puede incluir lógica de routing que dirige mensajes del origen a diferentes canales en el destino según su contenido.

- Messaging Bridge + Wire Tap: interceptar mensajes en tránsito por el bridge para auditoría o logging.

Diferencias con Patrones Similares¶

- vs. Channel Adapter: el adapter conecta non-messaging ↔ messaging; el bridge conecta messaging ↔ messaging.

- vs. Message Bus: el bus es una infraestructura de messaging completa; el bridge es un componente puntual que conecta dos infraestructuras.

- vs. Message Router: un router opera dentro de un solo sistema de messaging, distribuyendo mensajes entre canales. Un bridge opera entre dos sistemas de messaging diferentes.

Encaje en un Flujo Mayor de Integración¶

Messaging Bridge opera en la frontera entre dos ecosistemas de messaging. Es invisible para los productores y consumidores de cada ecosistema — cada uno ve solo su propio sistema. El bridge es infraestructura pura que permite que los flujos de integración atraviesen fronteras de plataforma sin que los participantes lo sepan.

14. Relevancia Actual del Patrón¶

Evaluación: Relevancia Media¶

Argumentación¶

Messaging Bridge es un patrón necesario pero no cotidiano. Su relevancia depende del contexto organizacional:

- Alta relevancia para organizaciones en migración de plataforma de messaging, en proceso de fusión/adquisición, o con arquitectura hybrid cloud que requiere conectividad entre messaging on-premise y cloud.

- Baja relevancia para organizaciones que operan un único sistema de messaging estandarizado.

La tendencia de la industria es hacia la estandarización en un único backbone de messaging (frecuentemente Kafka), lo que reduce la necesidad de bridges. Sin embargo, la realidad de grandes corporaciones es que la heterogeneidad de messaging systems persiste, haciendo que el bridge siga siendo necesario en contextos específicos.

Cómo Se Implementa Hoy¶

| Herramienta | Uso | Tipo de bridge |

|---|---|---|

| Kafka MirrorMaker 2 | Kafka ↔ Kafka entre clusters | Replicación homogénea |

| Confluent Replicator | Kafka ↔ Kafka enterprise-grade | Replicación homogénea con features enterprise |

| Apache Camel | Cualquier messaging ↔ cualquier messaging | Bridge heterogéneo configurable |

| Spring Integration | Java-based messaging bridge | Bridge heterogéneo programático |

| Azure Service Bus to Event Hubs | Azure Service Bus ↔ Event Hubs | Bridge nativo cloud |

| Custom bridge | Cualquier combinación | Bridge a medida para casos específicos |

| RabbitMQ Shovel | RabbitMQ ↔ RabbitMQ / AMQP | Bridge homogéneo/heterogéneo AMQP |

Qué Parte Sigue Siendo Esencial¶

- El concepto de relay con traducción: independientemente de la herramienta, el principio de consumir de un sistema y producir en otro con coordinación de acks es universal.

- La gestión del período de coexistencia: durante migraciones, el bridge es la herramienta que permite migrar gradualmente sin big-bang.

- El diseño con temporalidad explícita: el bridge debe diseñarse con una fecha de expiración y un plan de eliminación.

15. Implementación en Arquitecturas Modernas¶

Kafka MirrorMaker 2 (Kafka ↔ Kafka)¶

# mm2.properties

clusters = source, target

source.bootstrap.servers = kafka-source:9092

target.bootstrap.servers = kafka-target:9092

source->target.enabled = true

source->target.topics = digital\.policies\..*,digital\.claims\..*

source->target.groups.exclude = .*\.internal

replication.factor = 3

sync.topic.configs.enabled = true

sync.topic.acls.enabled = true

emit.checkpoints.interval.seconds = 10

emit.heartbeats.interval.seconds = 10

MirrorMaker 2 replica topics entre clusters Kafka preservando offsets, configuraciones y ACLs. Es la solución estándar para replicación Kafka-to-Kafka (geo-distribución, disaster recovery).

Apache Camel Bridge (RabbitMQ ↔ Kafka)¶

from("rabbitmq:policies.created?autoAck=false&queue=bridge.policies")

.routeId("rmq-to-kafka-policies")

.process(exchange -> {

// Add bridge source header for loop prevention

exchange.getIn().setHeader("x-bridge-source", "rabbitmq");

// Transform JSON to Avro

String json = exchange.getIn().getBody(String.class);

GenericRecord avro = jsonToAvroConverter.convert(json, "digital.policy.created.v1");

exchange.getIn().setBody(avro);

})

.to("kafka:digital.policies.created?brokers=kafka:9092"

+ "&serializerClass=io.confluent.kafka.serializers.KafkaAvroSerializer"

+ "&requestRequiredAcks=all")

.log("Bridged policy ${header.policy_id} from RabbitMQ to Kafka");

Apache Camel proporciona un framework flexible para construir bridges entre cualquier par de sistemas de messaging, con soporte para transformación, routing, error handling y monitoreo.

Spring Integration Bridge (RabbitMQ → Kafka)¶

@Configuration

public class MessagingBridgeConfig {

@Bean

public IntegrationFlow rabbitToKafkaBridge(

ConnectionFactory rabbitConnectionFactory,

KafkaTemplate<String, byte[]> kafkaTemplate) {

return IntegrationFlow

.from(Amqp.inboundAdapter(rabbitConnectionFactory, "bridge.policies.created")

.acknowledgeMode(AcknowledgeMode.MANUAL))

.transform(jsonToAvroTransformer())

.handle(Kafka.outboundChannelAdapter(kafkaTemplate)

.topic("digital.policies.created")

.messageKey(m -> m.getHeaders().get("policy_id", String.class))

.sync(true))

.get();

}

}

Spring Integration ofrece un enfoque declarativo para configurar bridges con soporte nativo para RabbitMQ y Kafka, gestionando acknowledgments, retry y error channels.

Azure — Service Bus to Event Hubs Bridge¶

{

"definition": {

"triggers": {

"When_a_message_is_received_in_a_topic_subscription": {

"type": "ApiConnection",

"inputs": {

"host": { "connection": { "name": "@parameters('$connections')['servicebus']" } },

"method": "get",

"path": "/subscriptions/bridge/messages/head"

}

}

},

"actions": {

"Send_event_to_Event_Hub": {

"type": "ApiConnection",

"inputs": {

"body": "@triggerBody()",

"host": { "connection": { "name": "@parameters('$connections')['eventhubs']" } },

"method": "post",

"path": "/events/send"

}

}

}

}

}

Azure Logic Apps proporciona un bridge low-code entre Service Bus y Event Hubs (compatible con Kafka), útil para organizaciones que migran de Service Bus a Event Hubs dentro del ecosistema Azure.

16. Consideraciones de Gobierno y Operación¶

Observabilidad¶

- Bridge lag: diferencia entre el timestamp del último mensaje producido en el destino y el timestamp del último mensaje disponible en el origen. Esta es la métrica más crítica del bridge.

- Throughput bidireccional: mensajes/segundo transferidos en cada dirección.

- Error rate: mensajes que no pudieron transferirse (formato inválido, destino no disponible).

- Checkpoint freshness: antigüedad del último checkpoint persistido. Si es viejo, el bridge ha dejado de hacer checkpoint.

Monitoreo¶

- Alerta de lag creciente: si el bridge lag excede un umbral (por ejemplo, 30 segundos), alerta al equipo de plataforma.

- Alerta de bridge inactivo: si el throughput del bridge es 0 durante más de N minutos y hay mensajes disponibles en el origen, el bridge está fallando.

- Alerta de errores: si el error rate excede el umbral, mensajes no están siendo transferidos.

- Heartbeat del bridge: el bridge produce un mensaje de heartbeat periódico que permite verificar su liveness end-to-end.

Versionado¶

- Schema compatibility: cuando el schema de los mensajes evoluciona en un lado del bridge, la transformación del bridge debe actualizarse. Esto requiere coordinación entre el equipo del productor (origen) y el equipo del bridge.

- Bridge versioning: tratar el bridge como software versionado con plan de releases alineado con los cambios de schema en ambos lados.

Seguridad¶

- Credentials para ambos sistemas: el bridge necesita credenciales de consumo en el origen y producción en el destino. Usar secrets management rotación automática.

- Encryption in transit: TLS en ambas conexiones (bridge ↔ origen, bridge ↔ destino).

- Network isolation: el bridge debe ejecutarse en una red que tenga acceso a ambos sistemas pero que esté aislada de otros componentes.

Manejo de Errores y Dead-Lettering¶

- Mensajes que no pueden transformarse deben enviarse a un dead letter topic en el sistema origen con metadata de error.

- Errores de producción en el destino (broker no disponible) deben activar retry con backoff exponencial.

- Si el destino está no disponible por un período prolongado, el bridge debe alertar y permitir que el backlog se acumule en el origen (no en memoria del bridge).

Idempotencia¶

- El bridge produce duplicados en escenarios de fallo. Los consumidores en el destino deben ser idempotentes.

- El bridge puede incluir deduplicación basada en message ID si ambos sistemas soportan headers custom.

Auditoría¶

- Registrar cada mensaje transferido con: origen (system, channel, offset), destino (system, channel, offset), timestamp de transferencia, resultado (success/error).

- Este log de auditoría permite verificar la integridad de la transferencia y diagnosticar discrepancias.

Performance¶

- Batching: transferir mensajes en lotes reduce el overhead de red y acks, mejorando throughput significativamente.

- Compresión: comprimir mensajes en la transferencia si la red entre data centers es un bottleneck.

- Paralelismo por partición: asignar un worker por partición/routing key para paralelizar sin perder orden.

Escalabilidad¶

- Workers horizontales: añadir workers del bridge para manejar mayor throughput, con particionamiento de la carga.

- Kafka Connect como framework: si el bridge es Kafka ↔ otro-sistema, usar Kafka Connect con un connector para el otro sistema aprovecha la escalabilidad del framework.

17. Errores Comunes¶

Bridge Temporal que Se Vuelve Permanente¶

El error más frecuente. Un bridge desplegado para una migración de 18 meses sigue operando 5 años después porque la migración nunca se completó. El bridge acumula deuda técnica, nadie recuerda su configuración, y se convierte en un punto de fragilidad silencioso. La solución es definir una fecha de expiración desde el diseño y monitorear el progreso de la migración.

Commit en el Origen Antes de Ack del Destino¶

Si el bridge confirma el consumo en el origen (commit offset / ack) antes de recibir confirmación de producción en el destino, un fallo entre ambas operaciones resulta en mensaje perdido: el origen lo considera consumido, pero nunca llegó al destino. El commit en el origen siempre debe ser posterior al ack del destino.

No Gestionar Loops en Bridges Bidireccionales¶

Un bridge bidireccional sin loop prevention puede causar que un mensaje rebote infinitamente: de A a B vía el bridge, de B a A vía el bridge, de A a B otra vez, en un ciclo infinito. Cada mensaje transferido debe marcarse (header) para que el bridge lo ignore en la dirección inversa.

Transformación Excesiva en el Bridge¶

El bridge debe ser lo más simple posible: consumir, transformar el mínimo necesario (formato, headers), y producir. Si el bridge implementa reglas de negocio, filtrado complejo o enriquecimiento, se convierte en un componente frágil y difícil de mantener. La lógica de negocio debe residir en los servicios consumidores.

No Monitorear el Lag del Bridge¶

Sin monitoreo de lag, el bridge puede acumular retraso creciente sin que nadie lo note. Los consumidores en el destino operan con datos cada vez más antiguos, y el problema solo se descubre cuando un proceso de negocio falla porque depende de datos que aún no han sido transferidos.

Subdimensionar el Bridge para Picos¶

Dimensionar el bridge para el throughput promedio sin considerar picos resulta en acumulación de backlog durante períodos de alto tráfico. El bridge debe dimensionarse para el throughput pico, o tener capacidad de auto-scaling.

18. Conclusión Técnica¶

Messaging Bridge es el patrón que permite la coexistencia productiva de múltiples sistemas de mensajería en una organización. No es un patrón que se busca activamente — es un patrón que emerge cuando la realidad organizacional (herencia, fusiones, multi-cloud, migraciones) produce heterogeneidad en la infraestructura de messaging.

Cuándo aporta valor: durante migraciones de plataforma de messaging (el caso más común), integraciones post-fusión, y arquitecturas hybrid cloud. En todos estos casos, el bridge permite que los procesos de negocio operen a través de la frontera entre sistemas de messaging sin que los productores y consumidores tengan que adaptarse.

Cuándo evita problemas importantes: el bridge elimina la necesidad de dual-write (escribir en dos sistemas simultáneamente, con sus problemas de consistencia), de big-bang migration (migrar todo de golpe, con su riesgo de fallo total), y de exclusión de sistemas (renunciar a integrar sistemas que están en una plataforma diferente).

Cuándo no conviene adoptarlo: si la organización puede estandarizar en un único sistema de messaging sin un período de coexistencia, el bridge es innecesario. También, si el flujo de mensajes entre sistemas es mínimo, un proceso batch periódico puede ser suficiente sin la complejidad de un bridge en tiempo real.

Recomendación para arquitectos: diseñe cada bridge con una fecha de expiración explícita y un plan de eliminación. Trate el bridge como un componente transitorio, no como infraestructura permanente. Monitoree el progreso de la migración que justifica el bridge, y retire flujos del bridge a medida que los servicios migran. Y si el bridge lleva más de 2 años operando sin plan de eliminación, eso es una señal de que la migración necesita atención ejecutiva.